Der FSRM ist Bestandteil der Serverrolle „Datei- und Speicherdienste“, wird aber standardmäßig nicht mit diesen mit installiert. Zu finden ist er unter „Datei- und Speicherdienste“ -> „Datei- und iSCSI-Dienste“. Alternativ lässt sich die Rolle auch über die PowerShell mit dem Befehl „Install-WindowsFeature –Name FS-Ressource-Manager –IncludeManagementTools“ installieren. Mit dem Ressourcen-Manager für Dateiserver ist es unter anderem möglich, das Speichern bestimmter Dateien in einem frei wählbaren Verzeichnis zu verhindern. Genau diese Funktion lässt sich hervorragend dafür nutzen, einen wirksamen Schutz vor Ransomware auf dem Fileserver zu konfigurieren.

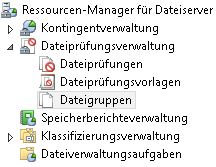

Nach der Installation lässt sich der FSRM über den Server Manager starten. Die gewünschte Funktion befindet sich unter der „Dateiprüfungsverwaltung“. Dort sind bereits einige Dateigruppen hinterlegt (z.B. Audio- und Videodateien, Bilddateien, usw.). Es lassen sich aber auch neue Dateigruppen erstellen. In den „Dateiprüfungen“ können dann Pfade hinterlegt werden, auf welche ausgewählte Dateigruppen angewendet werden. Damit ließe sich z.B. auch verhindern, dass Benutzer mp3-Dateien in bestimmten Freigabeordnern ablegen.

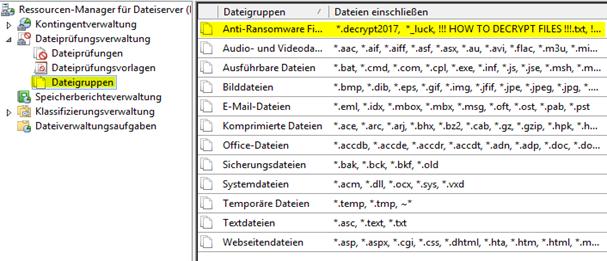

Mit der folgenden Anleitung wird eine neue Dateigruppe „Anti-Ransomware File Groups“ angelegt, welche hunderte aktuell verwendeter Dateierweiterungen zum Schutz vor Ransomware enthält. Diese Dateigruppe wird dann auf einen Freigabeordner angewendet, in dem dann zukünftig keine Dateien mehr mit diesen Dateierweiterungen gespeichert werden können. Versucht dann beispielsweise eine Ransomware eine Datei zu verschlüsseln und mit der Erweiterung .locky abzuspeichern, schlägt dies aufgrund der Dateiprüfung fehl und die ursprüngliche Datei bleibt unverändert.

Anlegen der Dateigruppe „Anti-Ransomware File Groups“

Voraussetzung für den erfolgreichen Import der Dateigruppen ist Microsoft PowerShell in Version 5 oder höher (Download hier: https://www.microsoft.com/en-us/download/details.aspx?id=54616. Zu erkennen auch am Copyright-Datum beim Öffnen der PowerShell (mindestens 2015).

Der Import der aktuellen Liste an Dateiendungen wird mittels PowerShell von der Webseite fsrm.experiant.ca durchgeführt. Der folgende PowerShell-Befehl erstellt eine neue Dateigruppe mit dem Namen „Anti-Ransomware File Groups“ und importiert hunderte von bekannten Dateiendungen von bekannter Ransomware:PowerShell

| 1 | new-FsrmFileGroup -name «Anti-Ransomware File Groups» -IncludePattern @((Invoke-WebRequest -Uri «https://fsrm.experiant.ca/api/v1/get» -UseBasicParsing).content | convertfrom-json | % {$_.filters}) |

Sobald der Befehl erfolgreich ausgeführt wurde, wird im Ressourcen-Manager für Dateiserver die neue Dateigruppe angezeigt, welche zusammen mit einer Dateiprüfung Ransomware verhindern kann.

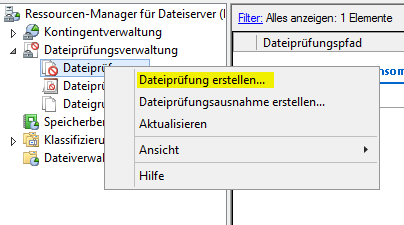

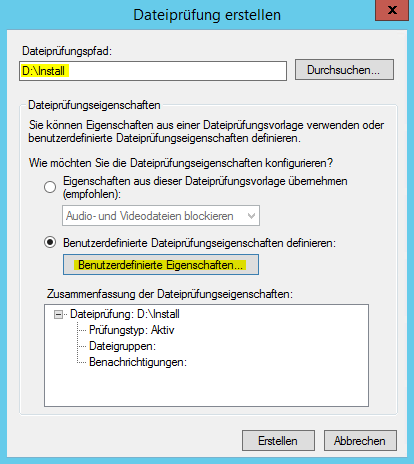

Anschließend muss eine neue Dateiprüfung erstellt werden, und die neu angelegte Dateigruppe dieser Prüfung zugewiesen werden.

Dateigruppe automatisch aktualisieren

Da es auch weiterhin neue Ransomware geben wird, empfiehlt es sich, die Liste der Dateiänderungen zum Schutz vor Rasnomware aktuell zu halten. Glücklicherweise handelt es sich bei dem Projekt fsrm.experiant.ca um ein sehr aktives Projekt, welches derzeit regelmäßig Updates herausgibt. Der folgende PowerShell-Befehl (als Administrator ausgeführt) aktualisiert die oben angelegte Dateigruppe „Anti-Ransomware File Groups“:PowerShell

| 1 | set-FsrmFileGroup -name «Anti-Ransomware File Groups» -IncludePattern @((Invoke-WebRequest -Uri «https://fsrm.experiant.ca/api/v1/get» -UseBasicParsing).content | convertfrom-json | % {$_.filters}) |

Um die Aktualisierung zu automatisieren, empfiehlt es sich, dieses Update-Befehl in ein .ps1-Skript einzubinden und dieses über die Windows Aufgabenplanung regelmäßig auszuführen.

Wer möchte, kann in den Optionen des Ressourcen-Managers für Dateiserver auch eine E-Mailbenachrichtigung anlegen, die beispielsweise sofort eine Mail an den Administrator generiert, sobald versucht wird eine ausgeschlossene Datei(endung) auf dem Server zu speichern.

Was this helpful?

0 / 0